一、总览

七月第三周发现攻击行为71万余次。攻击行为多为信息泄露攻击攻击,业务系统202.117.144.157被攻击频率较高。

日期 |

2021/07/05-2021/07/11 |

2021/07/12-2021/07/18 |

请求次数 |

275957443 |

234185977 |

被攻击次数 |

193996 |

717640 |

最多攻击类型 |

Web漏洞攻击 |

信息泄漏攻击 |

被攻击最多系统 |

202.117.144.157 |

202.117.144.157 |

二、风险威胁说明

2.1 攻击威胁

2.1.1 攻击威胁来源分布(地区)

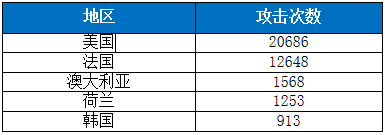

上周发现威胁来源主要集中在上海地区,其余攻击次数较多地区分别为北京、香港、广东、陕西等地。除此之外,上周发现大量国外攻击行为,已在防火墙上对境外IP进行策略限制。

境内攻击源:

境外攻击源:

2.1.2 攻击类型(各类型占比)

在本月第三周所受攻击中,其中信息泄露攻击次数占比较大。此外,还有如一些web漏洞攻击、SQL注入、目录遍历攻击、XSS攻击也相对较多。

攻击类型 |

攻击次数 |

信息泄漏攻击 |

257256 |

web漏洞攻击 |

120305 |

SQL 注入 |

80586 |

目录遍历攻击 |

54030 |

XSS 攻击 |

34829 |

2.2 终端安全情况(基于SIP日志)

终端安全类型 |

数量 |

僵尸网络 |

199 |

蠕虫病毒 |

140 |

挖矿病毒 |

42 |

账号爆破 |

8 |

木马远控 |

3 |

漏洞探测 |

2 |

后门软件 |

1 |

勒索病毒 |

5 |

三、威胁情报通告

3.1.1 【漏洞通告】Windows 内核本地提权漏洞CVE-2021-31979

威胁等级:高危,可以造成本地提权

影响范围:

Windows 10 Version 1607/1809/1909/2004/20H2/21H1

Windows Server, version 2004/2008/2012/2016/2019/20H2 (Server Core Installation)

Windows 7 for 32/64-bit Systems Service Pack 1

Windows Server 2008/2012/2016/2019

Windows 8.1 for 32/64-bit systems

Windows RT 8.1

用户认证:需要用户认证

触发方式:本地