一、总览

本月第三周发现攻击行为21万余次,与第二周基本持平。第三周攻击行为多为扫描攻击,业务系统202.117.144.159攻击频率较高。本周漏扫发现漏洞416个,其中高危漏洞99个,中危漏洞232个,低危漏洞84个。

日期 |

2020/01/11-2021/01/17 |

2020/01/18-2021/01/24 |

请求次数 |

105940387 |

104707366 |

被攻击次数 |

215725 |

218725 |

最多攻击类型 |

网站扫描 |

网站扫描 |

被攻击最多系统 |

202.117.144.157 |

202.117.144.159 |

漏洞数量 |

本周暂无漏洞数据 |

416个 |

被发现最多漏洞类型 |

本周暂无漏洞数据 |

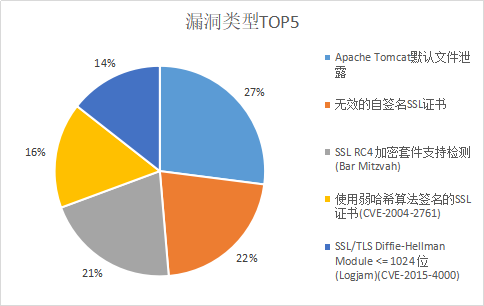

Apache Tomcat默认文件泄露 |

二、风险威胁说明

2.1 攻击威胁

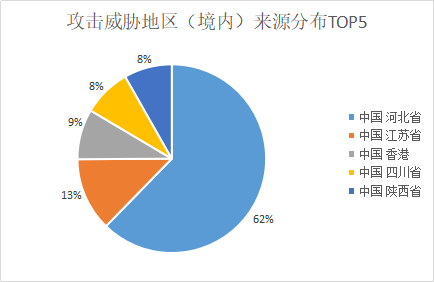

2.1.1 攻击威胁来源分布(地区)

上周发现威胁来源主要集中在河北地区,其余攻击次数较多地区分别为江苏、香港、四川、陕西等地,其余地区攻击相对较少。本周将境内境外攻击分别做出统计,发现大量国外攻击行为,如非业务需要,建议在防火墙上对境外IP进行策略限制。

境内攻击源:

境外攻击源:

地区 |

攻击次数 |

美国 |

8299 |

荷兰 |

1724 |

俄罗斯 |

1687 |

韩国 |

1660 |

泰国 |

1321 |

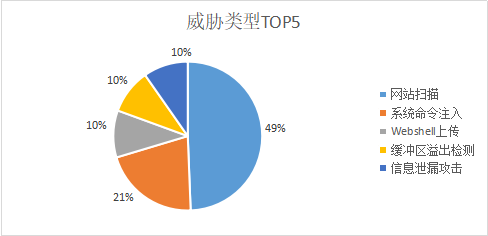

2.1.2 攻击类型(各类型占比)

在一月第三周所受攻击中,其中网站扫描攻击将近9万次,占比较大。但相比本月第二周该攻击增加了3万多次。此外,还有一些诸如系统命令注入、webshell上传、缓冲区溢出检测、信息泄露攻击也相对较多。

攻击类型 |

攻击次数 |

网站扫描 |

88563 |

系统命令注入 |

37631 |

Webshell上传 |

18304 |

缓冲区溢出检测 |

17438 |

信息泄漏攻击 |

17418 |

2.2 漏洞情况

2.2.1 漏洞类型分布TOP5

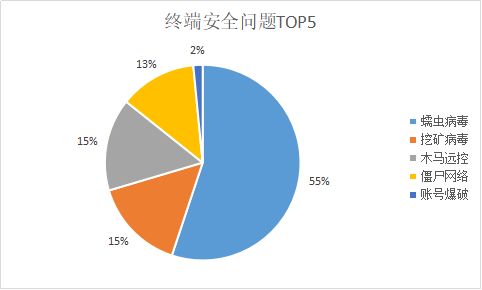

2.3 终端安全情况TOP5(基于SIP日志)

终端安全类型 |

数量 |

蠕虫病毒 |

108 |

挖矿病毒 |

30 |

木马远控 |

30 |

僵尸网络 |

25 |

账号爆破 |

3 |

三、威胁情报通告

3.1 紧急漏洞通告

漏洞名称:JumpServer远程代码执行漏洞

威胁等级:高危

影响范围:JumpServer < v2.6.2

JumpServer < v2.5.4

JumpServer < v2.4.5

JumpServer = v1.5.9

利用难度:一般

备注:大数据未发现贵校使用该组件;详情参见紧急漏洞安全通告。