漏洞名称 |

Windows 内核本地提权漏洞 |

组件名称 |

Ntoskrnl.exe |

影响范围 |

Windows 10 Version 1607/1809/1909/2004/20H2/21H1 Windows Server, version 2004/2008/2012/2016/2019/20H2 (Server Core Installation) Windows 7 for 32/64-bit Systems Service Pack 1 Windows Server2008/2012/2016/2019 Windows 8.1 for 32/64-bit systems Windows RT 8.1 |

漏洞类型 |

本地提权 |

利用条件 |

1、用户认证:需要用户认证 2、触发方式:本地 |

综合评价 |

<综合评定利用难度>:容易。 <综合评定威胁等级>:高危,可以造成本地提权。 |

二、漏洞分析

2.1 组件介绍

ntoskrnl.exe又叫内核映像,为Windows NT内核空间提供内核和执行层,并负责硬件虚拟化、进程和内存管理等多种系统服务,故属于系统最基本的部分。它具有缓存管理、执行指令、内核、安全访问监督、内存管理及任务调度等功能

2.2 漏洞描述

近日,深信服安全团队监测到一则ntoskrnl.exe组件存在本地提权漏洞的信息,漏洞编号:CVE-2021-31979,漏洞威胁等级:高危。

该漏洞是由于整数溢出,攻击者可利用该漏洞获得权限的情况下,构造恶意数据执行本地提权攻击,最终获取服务器最高权限。

2.3 漏洞复现

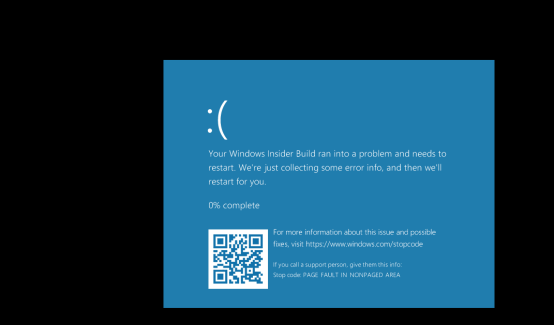

搭建ntoskrnl.exe组件版本环境10.0.19043.1083,复现该漏洞,效果如下:

三、影响范围

目前受影响的Windows版本:

Windows 7

Windows 8.1

Windows 10 Version1607, 1809,1909,2004, 20H2

Windows Server version 2008,2012,2016,2019,2004, 20H2

四、解决方案

4.1修复建议

1.如何检测组件系统版本

在cmd 中执行systeminfo | findstr“KB5004245 KB5004237 KB4562830 KB5000736 KB5004243”,在命令行输出中查看是否存在相应包

2.官方修复建议(补丁、版本更新)

当前官方已发布受影响版本的对应补丁(当前官方已发布最新版本),建议受影响的用户及时更新官方的安全补丁(及时更新升级到最新版本)。链接如下:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-31979

打补丁方法:

进入上面的链接页面,下载当前系统版本对应的补丁包进行安装