一、漏洞概要

漏洞名称 |

OpenSSL 拒绝服务及证书绕过漏洞 |

组件名称 |

OpenSSL |

影响范围 |

CVE-2021-3449:1.1.1-1.1.1j CVE-2021-3450:1.1.1h-1.1.1j |

漏洞类型 |

拒绝服务、证书绕过 |

利用条件 |

1、用户认证:不需要用户认证 2、触发方式:远程 |

综合评价 |

<综合评定利用难度>:一般,需要开启标志X509_V_FLAG_X509_STRICT。 <综合评定威胁等级>:高危,能造成证书身份验证绕过或者进行拒绝服务。 |

二、漏洞分析

2.1 组件介绍

OpenSSL是一个开放源代码的软件库包,应用程序可以使用这个包来进行安全通信,避免窃听,同时确认另一端连接者的身份。这个包广泛被应用在互联网的网页服务器上。TLS是一种安全协议,目的是为互联网通信提供安全及数据完整性保障。该协议在浏览器,电子邮件,即时通讯,VoIP和网络传真等应用程序中得到广泛支持。该协议现已成为Internet上安全通信的行业标准。

2.2 漏洞描述

2021年3月25日,OpenSSL官方更新了漏洞披露列表,通告披露了OpenSSL组件存在拒绝服务、证书绕过漏洞,漏洞编号:CVE-2021-3449/3450。

CVE-2021-3450: 证书校验漏洞

该漏洞当开启X509_V_FLAG_X509_STRICT标志时将添加一项关于证书CA证书有效性的检查,而该检查中存在漏洞,导致验证结果被覆盖,攻击者可利用该漏洞在未授权的情况下,构造恶意数据伪造可信证书,并利用中间人攻击的攻击方式,最终可造成服务器敏感性信息泄露。

CVE-2021-3449: 拒绝服务漏洞

OpenSSL TLS服务器存在空指针漏洞,攻击者可利用该漏洞在未授权的情况下,构造恶意数据发送恶意的ClientHello请求,最终可造成服务器拒绝服务。

三、影响范围

OpenSSL 可以运行在几乎所有安全通信的场景中。全球有近千万 服务器采用 OpenSSL,可能受漏洞影响的资产广泛分布于世界各地,中国大陆省份中,浙江、广东、山东、北京、上海、江苏等省市都有超过一万的服务器采用OpenSSL,今年曝出的漏洞为高危,建议用户及时更新到最新版本。

目前受影响的OpenSSL版本:

CVE-2021-3449:1.1.1-1.1.1j

CVE-2021-3450:1.1.1h-1.1.1j

四、解决方案

4.1修复建议

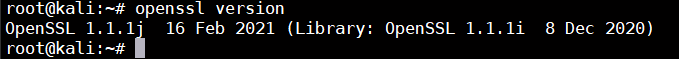

1. 如何检测组件系统版本

Openssl version

2.官方修复建议

当前官方已发布最新版本,建议受影响的用户及时更新升级到最新版本。链接如下:

https://www.openssl.org/